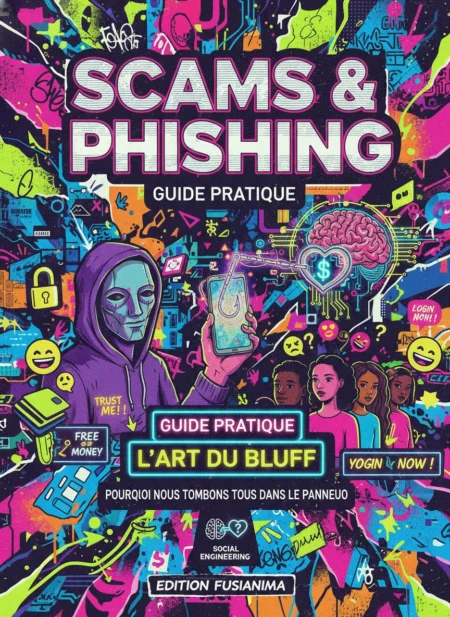

Description

- L’Art du Bluff : Pourquoi nous tombons tous dans le panneau

- Phishing, Smishing, Vishing : Le lexique pour ne plus être une cible

- L’Email Fatal : Démonter la mécanique d’un courrier frauduleux

- Le Miroir aux Alouettes : Démasquer les faux sites de e-commerce

- Cœur Brisé et Portefeuille Vide : Les arnaques aux sentiments

- L’Urgence Bancaire : Déjouer les faux conseillers au téléphone

- Réseaux Sociaux : Quand vos amis deviennent des vecteurs d’attaque

- Le Far West des Cryptos : Éviter les mirages du gain facile

- Intelligence Artificielle : L’ère des Deepfakes et des clones vocaux

- Votre Armure Numérique : Mots de passe et Double Authentification

- Le Détecteur de Mensonges : Les 7 signaux d’alerte universels

- Panique à Bord : Que faire si vous avez été victime ?

- Cyber-Hygiène : Les 10 commandements du citoyen connecté

- Justice et Recours : Le guide des démarches légales

Module : L’Art du Bluff – Pourquoi nous tombons tous dans le panneau

Contrairement aux idées reçues, une arnaque réussie ne repose pas sur une technologie complexe, mais sur la manipulation de vos émotions. C’est ce qu’on appelle l’ingénierie sociale.

Comprendre les mécanismes psychologiques que les fraudeurs utilisent contre vous est la première étape pour devenir inattaquable.

Point Clé 1 : La Trinité de la Manipulation

Pour vous faire perdre votre sens critique, les escrocs activent généralement l’un des trois leviers suivants :

L’Urgence : On vous demande d’agir immédiatement sous peine de conséquences graves (suppression de compte, amende majorée). L’objectif est de court-circuiter votre réflexion logique.

La Peur : C’est le moteur le plus puissant. Un message prétendant que votre sécurité est compromise ou que vous faites l’objet d’une poursuite judiciaire déclenche un état de panique propice à l’erreur.

La Curiosité : « Découvrez qui a visité votre profil » ou « Votre colis a été retenu ». L’escroc mise sur votre besoin naturel de savoir ou de résoudre un mystère pour vous faire cliquer sur un lien piégé.Point Clé 2 : Le Mythe de l’Immunité

Beaucoup pensent que les victimes de phishing sont « naïves » ou « peu éduquées ». C’est une erreur fondamentale qui profite aux cybercriminels. Personne n’est immunisé pour les raisons suivantes :

Le moment de faiblesse : Une personne fatiguée, stressée par son travail ou distraite par ses enfants est une cible idéale, peu importe son niveau d’études.

La surcharge cognitive : Nous recevons tellement de notifications que notre cerveau traite l’information de manière automatique. L’escroc compte sur ce mode « pilote automatique ».

L’adaptation des scénarios : Les arnaques ciblent chaque tranche d’âge avec précision. Les jeunes via les réseaux sociaux (concours, cryptomonnaies) et les seniors via des institutions officielles (Assurance Maladie, Impôts).Point Clé 3 : Les Ressorts de la Confiance Autom…

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Cette formation propose une approche salutaire en déplaçant le curseur de la cybersécurité du technique vers l’humain. En déconstruisant la mécanique de l’ingénierie sociale, l’auteur ne se contente pas de lister des dangers, il propose un véritable changement de paradigme pour l’utilisateur. La structure est exemplaire, couvrant aussi bien les menaces classiques que les risques émergents comme l’IA et les deepfakes. Le contenu est pragmatique, didactique et redonne une forme de souveraineté numérique à l’apprenant. C’est un outil indispensable pour quiconque souhaite naviguer dans l’écosystème numérique actuel sans crainte, mais avec une lucidité accrue.

Note : 18/20

Conseil : Ne vous contentez pas de lire ce guide ; appliquez immédiatement la méthode de la ‘pause de réflexion’ de 10 secondes dès qu’un message vous demande une action inhabituelle ou urgente. Ce simple délai suffit souvent à désamorcer le mécanisme émotionnel sur lequel repose toute arnaque.

Note : 18/20

Conseil : Ne vous contentez pas de lire ce guide ; appliquez immédiatement la méthode de la ‘pause de réflexion’ de 10 secondes dès qu’un message vous demande une action inhabituelle ou urgente. Ce simple délai suffit souvent à désamorcer le mécanisme émotionnel sur lequel repose toute arnaque.

Questions fréquentes

- Qu’est-ce que l’ingénierie sociale ?

- C’est une technique de manipulation psychologique visant à inciter les individus à divulguer des informations confidentielles ou à effectuer des actions dangereuses, en exploitant leurs émotions plutôt que des failles techniques.

- Pourquoi suis-je une cible alors que je suis vigilant ?

- Les cybercriminels exploitent des moments de fatigue, de stress ou de surcharge cognitive. Aucun profil n’est immunisé, car le système s’adapte à chaque âge et chaque contexte de vie.

- Quels sont les trois leviers principaux utilisés par les escrocs ?

- Les fraudeurs jouent quasi systématiquement sur l’urgence (agir sans réfléchir), la peur (panique liée à une menace) et la curiosité (besoin de résoudre un mystère).

- Que dois-je faire si je me rends compte que j’ai été victime d’une arnaque ?

- Le guide propose une section dédiée aux démarches légales, mais la priorité est de sécuriser immédiatement vos accès (mots de passe, 2FA) et de contacter vos institutions financières pour faire opposition.

- Ce contenu est-il adapté aux seniors ?

- Absolument. Le programme aborde spécifiquement les scénarios d’arnaques par usurpation d’institutions officielles, un vecteur d’attaque très courant visant les seniors.

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Cette formation propose une approche salutaire en déplaçant le curseur de la simple technique informatique vers la psychologie comportementale. En démystifiant l’idée que l’arnaque est une affaire de code complexe, le programme souligne une vérité brutale : le maillon faible est l’humain, précisément parce qu’il ressent des émotions. La structure du contenu est particulièrement pertinente, couvrant des menaces émergentes comme l’IA générative tout en conservant une approche pédagogique accessible. Le module sur l’ingénierie sociale est une véritable étude sur les biais cognitifs qui, une fois maîtrisés par l’utilisateur, transforment sa posture passive en une vigilance active. C’est un guide indispensable à l’ère de l’hyper-connexion, où le facteur émotionnel est devenu la porte d’entrée privilégiée des cybercriminels. Note : 18/20. Conseil : Ne prenez jamais de décision financière ou de sécurité sous le coup de l’urgence ; imposez-vous une règle de ‘temps de latence’ de 5 minutes avant de cliquer sur le moindre lien ou de répondre à une sollicitation inattendue.

Note : 18/20

Conseil : Ne prenez jamais de décision financière ou de sécurité sous le coup de l’urgence ; imposez-vous une règle de ‘temps de latence’ de 5 minutes avant de cliquer sur le moindre lien ou de répondre à une sollicitation inattendue.

Questions fréquentes

- Pourquoi les arnaqueurs réussissent-ils même auprès des personnes intelligentes ?

- Parce qu’ils ne ciblent pas l’intelligence, mais les biais cognitifs. La fatigue, le stress ou une sollicitation en période de surcharge cognitive court-circuitent la pensée analytique, rendant n’importe qui vulnérable.

- Quels sont les trois leviers principaux utilisés par les escrocs ?

- La Trinité de la manipulation repose sur l’Urgence (pression temporelle), la Peur (menaces sur la sécurité ou la loi) et la Curiosité (incitation au clic par la promesse d’une information).

- L’utilisation de l’Intelligence Artificielle change-t-elle la donne ?

- Oui, de façon spectaculaire. L’IA permet désormais de créer des deepfakes (audio ou vidéo) reproduisant la voix ou l’image de proches, rendant les arnaques aux sentiments ou aux faux conseillers bancaires extrêmement convaincantes.

- Que faire si l’on se rend compte qu’on a mordu à l’hameçon ?

- Il faut agir vite : sécuriser immédiatement les accès (mots de passe, 2FA), contacter les institutions concernées (banque, police) et suivre les étapes de remédiation prévues par le guide pour limiter les dégâts.

- La cyber-hygiène est-elle suffisante pour se protéger ?

- C’est une base indispensable. Si les mesures techniques (mots de passe, 2FA) sont cruciales, la cyber-hygiène mentale — apprendre à marquer une pause avant toute réaction émotionnelle — reste votre meilleure ligne de défense.

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Cette formation sur la prévention des arnaques et du phishing se distingue par son approche pragmatique et psychologique. En délaissant le jargon technique au profit d’une analyse des mécanismes d’ingénierie sociale, elle s’adresse directement au maillon le plus faible de la chaîne de sécurité : l’humain. La structure couvre l’intégralité du spectre des menaces actuelles, de la cryptomonnaie aux deepfakes. Ce contenu est indispensable car il déconstruit le mythe de l’immunité numérique, rappelant avec justesse que la fatigue ou le stress suffisent à transformer un utilisateur avisé en victime. La pédagogie axée sur les ‘7 signaux d’alerte’ et les ’10 commandements’ offre des outils actionnables immédiatement.

Note : 18/20

Conseil : Ne vous contentez pas de lire ce guide ; mettez en pratique la règle du ‘doute systématique’ : dès qu’une sollicitation numérique suscite une émotion forte, prenez trois minutes de recul physique avant de cliquer ou de répondre.

Note : 18/20

Conseil : Ne vous contentez pas de lire ce guide ; mettez en pratique la règle du ‘doute systématique’ : dès qu’une sollicitation numérique suscite une émotion forte, prenez trois minutes de recul physique avant de cliquer ou de répondre.

Questions fréquentes

- Pourquoi les arnaques ciblent-elles les émotions plutôt que la technologie ?

- La technologie a des failles, mais l’être humain en a davantage. L’ingénierie sociale exploite des biais cognitifs (peur, urgence, curiosité) pour contourner la réflexion logique, rendant la protection technique inefficace.

- Suis-je protégé si je suis instruit et vigilant en ligne ?

- Non. Personne n’est immunisé, car les arnaqueurs exploitent aussi la fatigue, le stress ou la surcharge cognitive, des états qui affectent tout le monde quel que soit le niveau d’éducation.

- Quels sont les trois principaux leviers utilisés par les escrocs ?

- La Trinité de la Manipulation : l’Urgence (pression temporelle), la Peur (menaces de conséquences graves) et la Curiosité (incitation au clic par la nouveauté).

- Que faire si je réalise avoir été victime d’une cyber-arnaque ?

- Il faut agir immédiatement : sécuriser vos accès (mots de passe), contacter votre banque pour faire opposition, signaler le contenu sur les plateformes officielles et déposer plainte via les services compétents.

- Qu’est-ce que la cyber-hygiène au quotidien ?

- C’est l’application de bonnes pratiques : utilisation de mots de passe robustes et uniques, activation systématique de la double authentification (2FA) et maintien d’une vigilance constante face à toute demande inattendue.

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Cette formation sur la lutte contre le phishing et l’ingénierie sociale est une ressource indispensable à l’ère du tout-numérique. Sa force réside dans son approche pragmatique : elle délaisse le jargon technique complexe pour se concentrer sur le facteur humain, qui demeure le maillon le plus faible de la chaîne de sécurité. En décortiquant les mécanismes de manipulation émotionnelle, ce contenu permet de passer d’une posture défensive subie à une vigilance proactive. La structure est progressive, couvrant aussi bien les menaces modernes comme l’IA et les deepfakes que les fondamentaux de la cyber-hygiène. C’est un guide salvateur qui démystifie l’idée que l’intelligence ou l’éducation suffisent à protéger ses données. Note : 18/20. Conseil : Ne vous contentez pas de lire ce guide une fois ; apprenez à instaurer un ‘temps de pause’ de dix secondes avant chaque clic sur un lien sollicité, c’est la meilleure barrière contre l’ingénierie sociale.

Note : 18/20

Conseil : Ne vous contentez pas de lire ce guide une fois ; apprenez à instaurer un ‘temps de pause’ de dix secondes avant chaque clic sur un lien sollicité, c’est la meilleure barrière contre l’ingénierie sociale.

Questions fréquentes

- Est-ce que je risque d’être victime même si je m’y connais en informatique ?

- Absolument. Le contenu explique que les escrocs exploitent la psychologie et la charge mentale plutôt que des failles techniques. Personne n’est à l’abri d’un moment de fatigue ou d’inattention.

- Quels sont les trois leviers principaux utilisés par les fraudeurs ?

- Les escrocs utilisent principalement l’urgence, la peur et la curiosité pour court-circuiter votre réflexion logique et vous pousser à l’erreur.

- Pourquoi les arnaques ciblent-elles différents profils d’âge ?

- Les fraudeurs adaptent leurs scénarios : les jeunes sont davantage ciblés sur les réseaux sociaux via des promesses de gains rapides, tandis que les seniors sont visés par des usurpations d’institutions officielles.

- Ce guide aide-t-il si j’ai déjà été victime d’une arnaque ?

- Oui, le module ‘Panique à Bord’ et la section ‘Justice et Recours’ fournissent une feuille de route concrète pour savoir comment réagir et quelles démarches légales entamer après une attaque.

- Quelle est la différence entre phishing, smishing et vishing ?

- Le phishing concerne les emails, le smishing désigne les tentatives par SMS, et le vishing fait référence aux fraudes par appel vocal (souvent de faux conseillers bancaires).

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Cette formation propose une approche salutaire en déplaçant le curseur de la technique vers la psychologie. Dans un écosystème numérique où la menace est omniprésente, comprendre l’ingénierie sociale est devenu une compétence de survie indispensable. Le contenu est excellent car il déconstruit le mythe du ‘hackeur informatique’ pour mettre en lumière la réalité : l’escroc utilise votre propre cerveau contre vous.

La structure couvre tout le spectre, de l’hygiène numérique de base jusqu’aux menaces émergentes comme les deepfakes, ce qui en fait un guide complet pour le grand public. L’insistance sur la charge cognitive et la vulnérabilité humaine est particulièrement pertinente et permet de déculpabiliser les victimes tout en renforçant leur vigilance.

Note : 18/20

Conseil : Ne vous contentez pas de lire ces conseils, mettez-les en pratique en instaurant une ‘pause de réflexion’ de 30 secondes avant chaque clic sur une demande inhabituelle. C’est ce court laps de temps qui permet de sortir du mode ‘pilote automatique’ et de déjouer 90% des tentatives de fraude.

Note : 18/20

Conseil : Ne vous contentez pas de lire ces conseils, mettez-les en pratique en instaurant une ‘pause de réflexion’ de 30 secondes avant chaque clic sur une demande inhabituelle. C’est ce court laps de temps qui permet de sortir du mode ‘pilote automatique’ et de déjouer 90% des tentatives de fraude.

Questions fréquentes

- L’intelligence artificielle rend-elle les arnaques indétectables ?

- Si l’IA permet des imitations troublantes comme les deepfakes, elle n’efface pas les signaux d’alerte habituels. Le fond du problème reste l’ingénierie sociale : c’est toujours sur l’urgence ou l’émotion que les fraudeurs misent pour vous faire agir sans réfléchir.

- Suis-je en sécurité si j’ai un bon antivirus ?

- Non. L’antivirus protège votre machine contre les logiciels malveillants, mais il ne peut rien contre une manipulation humaine. Si vous donnez volontairement vos identifiants sur un faux site, aucun logiciel ne pourra vous protéger.

- Pourquoi dit-on que personne n’est immunisé ?

- Parce que les fraudeurs ne visent pas votre intelligence, mais votre état cognitif. La fatigue, le stress ou la distraction peuvent arriver à n’importe quel expert, rendant tout le monde vulnérable à un moment donné.

- Que faire si je réalise avoir été piégé ?

- Il faut agir immédiatement : modifiez vos mots de passe, contactez votre banque pour faire opposition, et signalez la fraude sur les plateformes officielles (comme Pharos en France) pour limiter les dégâts.

- Quels sont les signaux d’alerte universels ?

- Méfiez-vous de toute demande urgente, de tout ton menaçant, des demandes de paiement inhabituelles ou de toute requête visant à obtenir des données confidentielles par e-mail ou SMS non sollicités.

Avis d’un expert en Voyage & Tourisme ⭐⭐⭐⭐⭐

Ce programme pédagogique frappe juste en déplaçant le curseur de la sécurité technique vers la psychologie comportementale. L’approche est particulièrement pertinente car elle déconstruit le mythe du ‘citoyen trop intelligent pour se faire avoir’, une illusion qui constitue la première faille de sécurité d’un individu.

Points forts : La structure est exhaustive, couvrant aussi bien les menaces modernes (IA, Cryptos) que les fondamentaux (hygiène numérique). L’analyse des trois leviers de manipulation (Urgence, Peur, Curiosité) est une excellente base pour former le réflexe de pause critique chez l’utilisateur.

Axes d’amélioration : Le contenu pourrait bénéficier d’études de cas interactives ou de simulations pour ancrer la théorie dans la pratique.

Note : 18/20

Conseil : Pour maximiser l’efficacité de cet apprentissage, appliquez la règle des ’10 secondes’ : devant toute sollicitation numérique, imposez-vous un temps d’arrêt de 10 secondes pour respirer et vérifier l’expéditeur avant d’effectuer la moindre action.

Note : 18/20

Conseil : Pour maximiser l’efficacité de cet apprentissage, appliquez la règle des ’10 secondes’ : devant toute sollicitation numérique, imposez-vous un temps d’arrêt de 10 secondes pour respirer et vérifier l’expéditeur avant d’effectuer la moindre action.

Questions fréquentes

- Pourquoi les arnaques ne ciblent-elles pas seulement les personnes peu éduquées ?

- Les escrocs utilisent la surcharge cognitive et les moments de faiblesse (fatigue, stress) qui touchent tout le monde, indépendamment du niveau d’études ou de l’aisance numérique.

- Quel est le rôle des émotions dans une tentative de phishing ?

- Les émotions (peur, curiosité, urgence) servent à court-circuiter votre réflexion logique. Une fois sous le coup d’une émotion forte, vous perdez votre sens critique et agissez de manière impulsive.

- Qu’est-ce que l’ingénierie sociale ?

- C’est l’art de manipuler la psychologie humaine pour obtenir des informations confidentielles ou un accès non autorisé, plutôt que de chercher une faille technique dans un logiciel.

- Les deepfakes représentent-ils une menace réelle ?

- Oui, l’intelligence artificielle permet désormais de cloner des voix ou de créer des visuels trompeurs, rendant les arnaques au faux conseiller ou aux sentiments extrêmement crédibles.

- Que faire si j’ai déjà cliqué sur un lien suspect ou donné mes accès ?

- Il faut agir immédiatement : changer vos mots de passe, contacter votre banque pour faire opposition, surveiller vos comptes, et suivre les démarches légales indiquées dans le module dédié.

Avis

Il n’y a pas encore d’avis.